前段时间,Next.js 爆出了一枚 10级(最高等级)的核弹级漏洞。

这是一个什么样的概念?简单来说,黑客无需任何身份认证,只需向你的服务器发送一个特制的请求,就能诱使服务器执行任意代码。

这简直就是在服务器门口贴了一张告示:“来吧,不用密码,直接进我房间,想干啥干啥!”

我的“中招”经历

我的博客正好使用了 Next.js。看到预警后,我自认为反应迅速,立刻把 React 和 Next.js 升级到了最新版。

看到版本号稳稳地显示为官方要求的 16.0.7,我心满意足地去忙别的事了。

然而,现实给了我一记响亮的耳光。

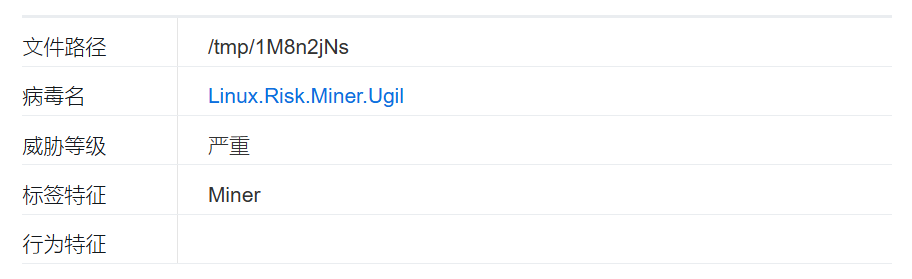

没过两天,腾讯云的安全中心给我推送了一条惊悚的消息:主机发现了恶意文件!

我的第一反应是侥幸:也许只是误报?或者只限制在/tmp和next目录?

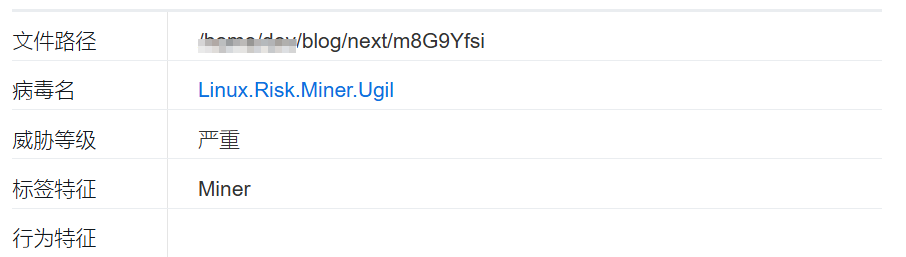

我抱着侥幸心理,把 /tmp 清空,又把 Next.js 的目录清空重新编译了一遍。

结果第二天,腾讯云的告警再次弹出。

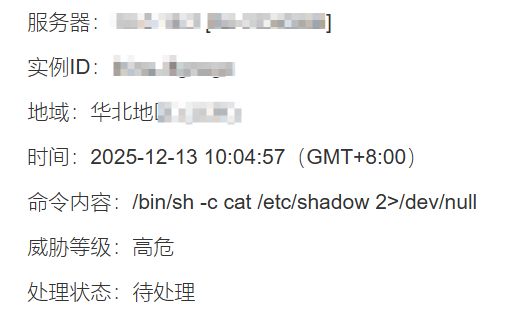

完犊子了,看来这贼不仅进来了,而且比我手还快。

️ 破而后立:从“修补”到“重构”

琢磨了半天,我意识到“打补丁”可能已经解决不了问题了。这个后门可能比我想象的更深,Next.js 这个大坑可能还没到底,漏洞也许还没完。

为了防止以后再被黑,也为了以后真被黑了能快速恢复,我决定重装系统,彻底解决。

如果重启能解决 90% 的问题,那重装系统能解决 100% 的问题。

我决定彻底改变部署策略,全面转向 Docker 部署。

Docker 化改造:我的“铜墙铁壁”方案

这次改造的核心思路是:最小权限原则 和 不可变基础设施。

1. 自动化 CI/CD 流水线

- 利用 腾讯云的 Cnb.cool,代码提交后自动触发工作流。

- 自动编译前后端 Docker 镜像,生成制品。人肉部署的时代结束了。

2. 一键部署与环境隔离

- 使用

docker-compose部署,环境一键生成。 - 主机上只需要拉取 Cnb 上的镜像,MySQL、Redis、Openresty、acme等组件,连同前后端瞬间部署完毕。

3. ️ 核心防御:文件系统只读挂载

这是最关键的一步!

- Docker 容器内的应用目录:设置为只读。黑客即使利用漏洞进了容器,也写不进恶意文件。

- 日志卷:单独挂载,且没有执行权限。就算写进来了恶意脚本,也执行不了。

4. 网络层面的“物理隔绝”

- 通过防火墙直接把主机的 SSH 端口关闭。

- 以后需要管理服务器时,直接使用腾讯云提供的 OrcaTerm(网页版终端)临时登录。把黑客的路堵死在门外。

未来:5 分钟极速恢复

通过这次重构,我对博客的安全性产生了点信心:

- 如果再被黑:直接重装主机系统。

- 快速恢复:拉取最新的代码,升级到最新版本,提交到 Cnb.cool 编译。

- 极速上线:主机重装后,5 分钟内就能把博客重新拉起来。

安逸!

总结: 面对严重的安全漏洞,单纯的版本升级可能不够,架构层面的防御才是王道。希望我的经历能给大家提个醒,也希望能帮到同样在用 Next.js 的朋友们!